webhacking.kr - old-06 풀이

O_o22

·2022. 10. 3. 23:44

접속 시 ID와 PW 값이 주어진다.

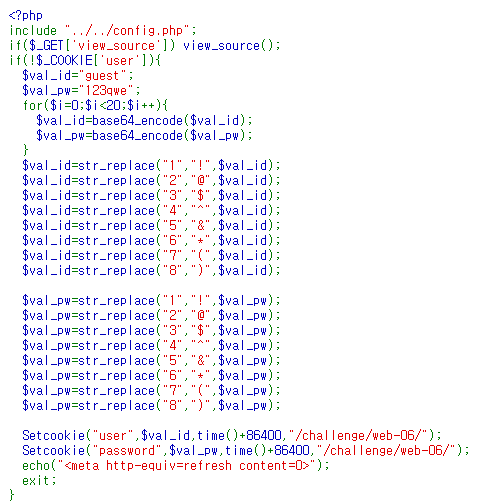

view-source를 눌러보면,

위에 써있던 id와 pw 값을 20번씩 각각 base64 인코딩을 수행한다. 이후 각 부분을 치환해주고 이를 쿠키로 발급하는 듯

이후 발급한 쿠키 값을 id 와 pw 변수에 집어놓고 치환한 뒤 20번 base64 디코딩 한다.

이 값이 admin, nimda와 같다면 solve(6) 함수 실행이다.

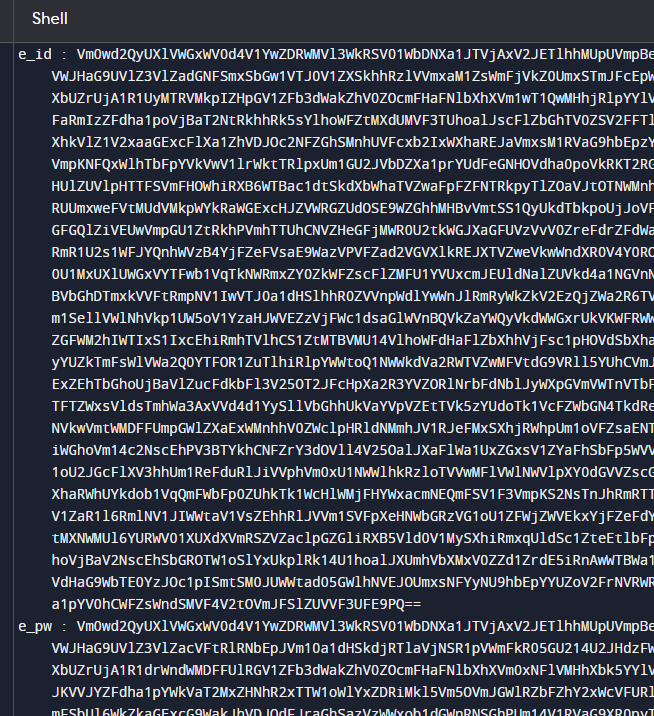

정리해보면,

초기값 -> base64(인코딩) x20 -> 치환 = 쿠키값

쿠키값 -> 치환 -> base64(디코딩) x20 -> 최종값

어떤 값이 나와야하는지 (최종값) 을 알고 있으니,

최종값을 20번 base64(인코딩)하고 치환한 값을 쿠키에 넣어주면 될 것 같다.

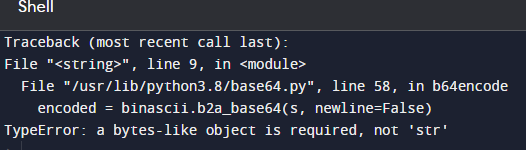

파이썬으로 코드 작성 했다.

base64 인코딩할 때 byte 객체와 문자열 객체의 변환이 필요한 것 같다.

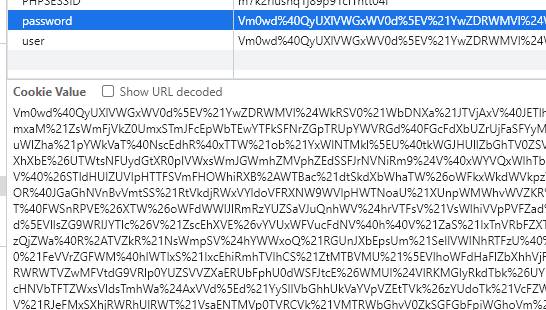

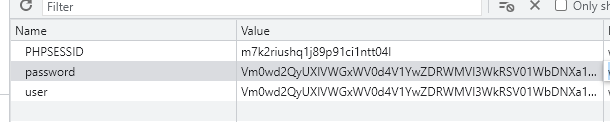

결과값을 쿠키값에 넣어주고 새로고침 한다.

반응형

'네트워크, 웹 (Network & Web) > Wargame' 카테고리의 다른 글

| Dreamhack(Web) - simple-ssti (0) | 2022.10.05 |

|---|---|

| Dreamhack(Web) - php-1 (0) | 2022.10.04 |

| webhacking.kr - old-05 풀이 (0) | 2022.09.06 |

| webhacking.kr - old-04 풀이 (0) | 2022.09.05 |

| webhacking.kr - old-03 풀이 (0) | 2022.09.05 |